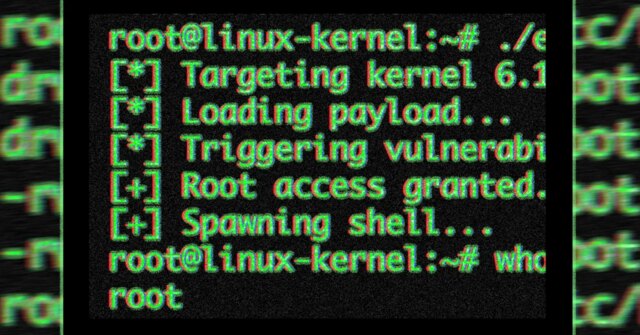

Exploit rilasciato pubblicamente Il codice per una vulnerabilità effettivamente priva di patch che fornisce accesso root a praticamente tutte le versioni di Linux sta facendo scattare campanelli d’allarme mentre i difensori si affrettano per scongiurare gravi compromissioni all’interno dei knowledge middle e sui dispositivi personali.

La vulnerabilità e il codice che la sfrutta erano rilasciato mercoledì sera dai ricercatori della società di sicurezza Theori, cinque settimane dopo averlo rivelato privatamente al workforce di sicurezza del kernel Linux. Il workforce ha corretto la vulnerabilità nelle versioni 7.0, 6.19.12, 6.18.126.12.85, 6.6.137, 6.1.170, 5.15.204 e 5.10.254), ma poche distribuzioni Linux avevano incorporato tali correzioni al momento del rilascio dell’exploit.

Un unico script per hackerarli tutti

Il difetto critico, tracciato come CVE-2026-31431 e con il nome CopyFail, è un’escalation di privilegi locali, una classe di vulnerabilità che consente agli utenti senza privilegi di elevarsi advert amministratori. CopyFail è particolarmente grave perché può essere sfruttato con un singolo pezzo di codice di exploit, rilasciato nella divulgazione di mercoledì, che funziona su tutte le distribuzioni vulnerabili senza alcuna modifica. In questo modo, un utente malintenzionato può, tra le altre cose, hackerare sistemi multi-tenant, uscire da contenitori basati su Kubernetes o altri framework e creare richieste pull dannose che convogliano il codice di exploit attraverso CI/CD flussi di lavoro.

“‘L’escalation dei privilegi locali’ sembra banale, quindi permettetemi di spiegarlo”, il ricercatore Jorijn Schrijvershof ha scritto giovedì. “Significa: un utente malintenzionato che ha già un modo per eseguire codice sulla macchina, anche se è l’utente più noioso e senza privilegi, può promuoversi a root. Da lì può leggere ogni file, installare backdoor, osservare ogni processo e passare advert altri sistemi.”

Schrijvershof ha aggiunto che lo stesso script Python rilasciato da Theori funziona in modo affidabile per Ubuntu 22.04, Amazon Linux 2023, SUSE 15.6 e Debian 12. Il ricercatore ha continuato:

Perché questo è importante per le infrastrutture condivise? Perché il “locale” copre molti aspetti nel 2026: ogni contenitore su un nodo Kubernetes condiviso, ogni tenant su un field di internet hosting condiviso, ogni lavoro CI/CD che esegue codice pull-request non attendibile, ogni istanza WSL2 su un laptop computer Home windows, ogni agente AI containerizzato a cui viene concesso l’accesso alla shell. Condividono tutti un kernel Linux con i loro vicini. Un LPE del kernel collassa questo confine.

La catena di minacce realistica si presenta così. Un utente malintenzionato sfrutta una nota vulnerabilità del plugin WordPress e ottiene l’accesso alla shell come dati www. Eseguono il PoC copy.fail. Ora sono root sull’host. Tutti gli altri inquilini sono improvvisamente raggiungibili, come ho spiegato in questo hack publish mortem. La vulnerabilità non porta l’attaccante nella scatola; cambia ciò che accade nei successivi dieci secondi dopo l’atterraggio lì.

La vulnerabilità deriva da un difetto logico “in linea retta” nell’API crittografica del kernel. Molti exploit sfruttano condizioni di gara e i difetti di corruzione della memoria non hanno successo in modo coerente tra le versioni o le distribuzioni del kernel, e talvolta anche sulla stessa macchina. Poiché il codice rilasciato per CopyFail sfrutta un difetto logico, “l’affidabilità non è probabilistica e lo stesso script funziona su tutte le distribuzioni”, spiegano i ricercatori di Bugcrowd ha scritto. “Nessuna finestra di gara, nessun offset del kernel.”

CopyFail prende il nome perché il processo del modello AEAD di autenticazione (utilizzato per i numeri di sequenza estesi IPsec) in realtà non copia i dati quando dovrebbe. Invece, “utilizza il buffer di destinazione del chiamante come un blocco notice, scarabocchia 4 byte oltre la regione di output legittima e non li ripristina mai”, ha detto Theori. “La ‘copia’ dei byte AAD ESN ‘non riesce’ a rimanere all’interno del buffer di destinazione.”

La peggiore vulnerabilità di Linux degli ultimi anni

Altri esperti di sicurezza hanno fatto eco alla prospettiva secondo cui CopyFail rappresenta una seria minaccia, con uno detto si tratta delle “peggiori vulnerabilità make-me-root nel kernel degli ultimi tempi”.

La vulnerabilità più recente di questo tipo su Linux è stata Tubo sporco dal 2022 e Mucca sporca nel 2016. Entrambe queste vulnerabilità erano attivamente sfruttato allo stato selvatico.