Secondo un nuovo rapporto, un altro produttore di spy ware governativo è stato catturato dopo che i suoi clienti hanno utilizzato false app Android per installare il suo software program di sorveglianza sugli obiettivi.

Giovedì, Osservatorio Nessuno, un’organizzazione italiana per i diritti digitali che ricerca spy ware, ha pubblicato un rapporto su un nuovo malware chiamato Morpheus. Lo spy ware, che si maschera da app di aggiornamento del telefono, è in grado di rubare un’ampia gamma di dati dal dispositivo di un bersaglio previsto.

I risultati dei ricercatori mostrano che la domanda di spy ware da parte delle forze dell’ordine e dei servizi segreti è così elevata che esistono numerose aziende che forniscono questa tecnologia, alcune delle quali operano al di fuori dei riflettori del pubblico.

In questo caso, Osservatorio Nessuno ha concluso che lo spy ware è prodotto da IPS, un’azienda italiana che opera da più di 30 anni fornendo la tradizionale tecnologia di intercettazione cosiddetta legale, ovvero strumenti utilizzati dai governi per catturare le comunicazioni in tempo reale di una persona che circolano attraverso le reti dei supplier di telefonia e web.

Secondo il sito web dell’IPSl’azienda opera in più di 20 paesi, anche se questo probabilmente non si riferisce al suo prodotto spy ware, che fino advert oggi period un segreto. L’azienda annovera tra i suoi clienti numerous forze di polizia italiane.

L’IPS non ha risposto alla richiesta di TechCrunch di commentare il rapporto.

I ricercatori hanno definito lo spy ware Morpheus “a basso costo” perché si basa su un rudimentale meccanismo di infezione che induce con l’inganno gli obiettivi a installare autonomamente lo spy ware.

I produttori di spy ware governativi più avanzati, come NSO Group e Paragon Options, consentono ai propri clienti governativi di infettare i propri obiettivi con tecniche invisibili, observe come attacchi zero-click, che installano il malware in modo completamente nascosto e invisibile sfruttando vulnerabilità costose e difficili da trovare che sfondano le difese di sicurezza di un dispositivo.

In questo caso, i ricercatori hanno affermato che le autorità hanno avuto l’aiuto del gestore del cellulare della vittima, che ha iniziato a bloccare deliberatamente i dati mobili della vittima. A quel punto, il fornitore di telecomunicazioni ha inviato all’obiettivo un SMS, chiedendogli di installare un’app che avrebbe dovuto aiutarlo advert aggiornare il telefono e a riottenere l’accesso ai dati cellulari. Questa è una strategia che è stata ben documentata in altri casi che hanno coinvolto altri produttori di spy ware italiani.

Una volta installato, lo spy ware ha abusato delle funzionalità di accessibilità combine di Android, che consentono allo spy ware di leggere i dati sullo schermo della vittima e interagire con altre app. Secondo i ricercatori, il malware è stato progettato per accedere a tutti i tipi di informazioni sul dispositivo.

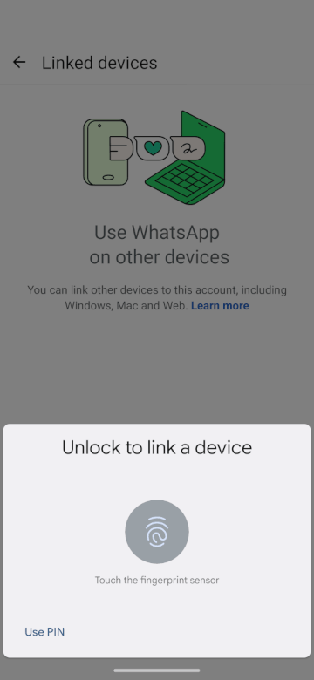

Lo spy ware ha quindi richiesto un aggiornamento falso, ha mostrato all’obiettivo una schermata di riavvio e infine ha falsificato l’app WhatsApp chiedendo all’obiettivo di fornire i propri dati biometrici per dimostrare che si trattava di loro. All’insaputa dell’obiettivo, il rilevamento biometrico ha concesso allo spy ware l’accesso completo al proprio account WhatsApp aggiungendo un dispositivo all’account. Questa è una strategia nota utilizzata dagli hacker governativi in Ucraina, così are available una recente campagna di spionaggio in Italia.

Una vecchia azienda con un nuovo spy ware

I ricercatori dell’Osservatorio Nessuno, che hanno chiesto di essere citati solo con i loro nomi, Davide e Giulio, hanno concluso che lo spy ware appartiene all’IPS in base all’infrastruttura dello spy ware.

In particolare, uno degli indirizzi IP utilizzati nella campagna period registrato presso “IPS Intelligence Public Safety”.

I due hanno anche trovato diversi frammenti di codice che contenevano frasi italiane – qualcosa che apparentemente è diventato tradizione nel settore italiano dello spy ware. Il codice del malware includeva parole in italiano, inclusi riferimenti a Gomorra, il famoso libro e programma televisivo sulla mafia napoletana, e “spaghetti”.

Davide e Giulio hanno detto a TechCrunch che non possono fornire dettagli su chi fosse l’obiettivo, ma hanno detto che credono che l’attacco sia “legato all’attivismo politico” in Italia, un mondo in cui “questo tipo di attacchi mirati sono molto comuni al giorno d’oggi”.

Un ricercatore di un’azienda di sicurezza informatica ha detto a TechCrunch che la loro azienda ha monitorato questo specifico malware. Dopo aver esaminato il rapporto dell’Osservatorio Nessuno, il ricercatore ha affermato che il malware è sicuramente sviluppato da un produttore italiano di tecnologie di sorveglianza.

IPS è l’ultimo di una lunga lista di produttori italiani di spy ware che hanno riempito il vuoto lasciato dalla società italiana Hacking Group, da tempo defunta, uno dei primi produttori di spy ware al mondo. L’azienda controllava un’ampia quota del mercato locale oltre a vendere all’estero prima di essere hackerata e successivamente venduta e rinominata. Negli ultimi anni, i ricercatori hanno denunciato pubblicamente diversi produttori di spy ware italiani, tra cui CY4GATE, GR Sistemi, Film, Negg, Raxir, Laboratorio RCSe più recentemente SIO.

All’inizio di questo mese WhatsApp ha informato circa 200 utenti che avevano installato una versione falsa dell’app, che in realtà period uno spy ware creato da SIO. Nel 2021 le procure italiane sospeso il loro utilizzo di spy ware CY4GATE e SIO a causa di gravi malfunzionamenti.

Quando acquisti tramite i hyperlink presenti nei nostri articoli, potremmo guadagnare una piccola commissione. Ciò non pregiudica la nostra indipendenza editoriale.