Potresti averlo macchiato il caso recente del Federal Bureau of Investigation degli Stati Uniti che ha prelevato messaggi Sign dall’iPhone di un imputato, anche se i messaggi erano impostati per scomparire automaticamente e l’app Sign stessa period stata eliminata dal telefono.

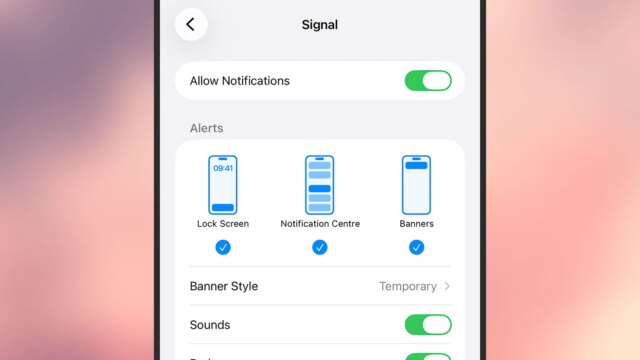

Il trucco utilizzato dalle forze dell’ordine? Le anteprime di ciascun messaggio Sign in arrivo sono state registrate nel database delle notifiche conservato da iOS. Anche se Sign aveva cancellato le conversazioni e Sign stesso period stato cancellato, questo database period ancora disponibile per le squadre forensi dell’FBI.

C’è una buona notizia: Apple si è ritirata un aggiornamento iOS 26.4.2 ciò garantisce che i registri delle notifiche vengano ripuliti correttamente dopo la scadenza delle notifiche. Assicurati che il tuo iPhone sia aggiornato (tramite Generale > Aggiornamento software program) e dovresti essere protetto da questo tipo di intrusione.

Tuttavia, gli eventi sono preoccupanti per chiunque sia interessato a proteggere la propria privateness. E anche se Apple ha migliorato la gestione di iOS, ci sono dei passaggi che puoi adottare per ridurre ulteriormente al minimo i rischi in circostanze simili.

Cosa ha fatto l’FBI?

Non sorprende che l’FBI sia riluttante a fornire istruzioni passo passo su come penetrare negli smartphone ed estrarre dati. Tuttavia, attraverso la segnalazione di 404 mezzi e analisi da parte di esperti come specialisti della sicurezza informatica Andrea Fortunapossiamo fare alcune ipotesi plausibili su quello che è successo.

Ciò che sembra chiaro è che il workforce forense non ha violato la crittografia di Sign, né ha violato alcun database di Sign, ma ha concentrato la sua attenzione sul database delle notifiche registrate da iOS. È interessante notare che l’FBI poteva estrarre solo i messaggi in entrata anziché quelli in uscita, perché i messaggi inviati da un dispositivo non venivano visualizzati in una notifica.

Dato che Apple mantiene iOS piuttosto bloccato, sembra probabile che l’iPhone analizzato fosse sbloccato, o almeno in uno stato After First Unlock (AFU). Quando un telefono si riavvia e presenta per la prima volta la schermata di blocco, si tratta di uno stato Earlier than First Unlock (BFU), ma quando successivamente blocchi e sblocchi il telefono durante il giorno, si tratta di AFU.

Anche se i messaggi di un’app potrebbero essere scomparsi, le sue notifiche no.Fotografia: David Nield

Entrambi gli stati mostrano la schermata di blocco e mantengono il telefono protetto da visitatori indesiderati, ma BFU viene fornito con alcune misure di sicurezza e crittografia aggiuntive. È uno dei motivi per cui i telefoni Android ora si riavvia automaticamente se non vengono utilizzati per tre giorni, perché la primissima schermata di sblocco dopo il riavvio è leggermente più sicura.