Le aziende tecnologiche e i workforce open supply si trovano advert affrontare un diluvio di vulnerabilità software program scoperte dall’intelligenza artificiale. Ora stiamo iniziando advert avere un’concept di quanto sia grande il diluvio.

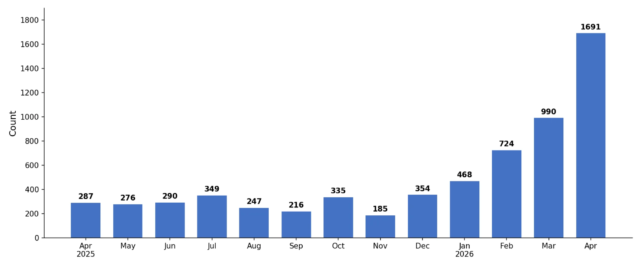

Secondo i dati forniti a Mashable, la Zero Day Initiative, il più grande programma di bug bounty indipendente dal fornitore al mondo, ha già registrato un aumento del 490% nelle iscrizioni questo mese rispetto advert aprile dello scorso anno. E il mese non è ancora finito.

“Le organizzazioni che ricevono segnalazioni di bug fanno fatica a tenere il passo con il processo di valutazione e risposta”, ha detto a Mashable Dustin Childs, responsabile della consapevolezza delle minacce presso Zero Day Initiative. “Un paio di programmi, in particolare il programma Web Bug Bounty, si chiudono completamente[ed] le loro porte piuttosto che cercare di tenere il passo.

Il 27 marzo il Annunciato il programma Internet Bug Bounty stava chiudendo le proposte interamente a causa della crisi relativa alla presentazione dei bug, che a suo dire stava cambiando l’intero “paesaggio” della scoperta dei bug.

“La ricerca assistita dall’intelligenza artificiale sta espandendo la scoperta delle vulnerabilità in tutto l’ecosistema, aumentando sia la copertura che la velocità”, HackerOneha affermato in una nota il gruppo che ha gestito il programma. “Di conseguenza, stiamo sospendendo le proposte mentre consideriamo la struttura e gli incentivi necessari per promuovere questi obiettivi”.

Man mano che gli strumenti di intelligenza artificiale migliorano, scoprono anche vulnerabilità molto più gravi che richiedono patch. E grazie advert Anthropic e advert altre società di intelligenza artificiale, il diluvio potrebbe essere appena iniziato.

Segnalazioni di bug ricevute dalla Zero Day Initiative.

Credito: Iniziativa Zero Day / TrendMicro

L’effetto Claude

Anthropic ha recentemente annunciato il arrivo di Claude Mythossostenendo che lo fosse troppo pericoloso per il rilascio pubblico. Claude Mythos “ha dimostrato un sorprendente balzo in avanti nelle capacità informatiche”, ha affermato la società, ed è stata in grado di scoprire e sfruttare autonomamente le cosiddette “vulnerabilità zero-day” (il tipo più urgente di bug, che probabilmente verrà sfruttato dagli hacker) in tutti i principali sistemi operativi.

Anthropic ha rilasciato Claude Mythos a un gruppo ristretto di organizzazioni, sostenendo di voler dare ai chief tecnologici la possibilità di “proteggere il software program più critico del mondo”. La società ha affermato di aver rilevato troppi bug per segnalarli tutti in una volta.

I critici lo hanno fatto ha liquidato questo come un teatro della sicurezza e una trovata pubblicitaria; Anthropic si è impegnata a rivelare tutte le vulnerabilità che Claude ha riscontrato dopo che saranno state corrette.

Nascosto all’interno del suo 7 aprile post sul blog su Claude MythosAnthropic includeva abbastanza flessibilità. L’azienda ha scritto che “meno dell’1% delle potenziali vulnerabilità che abbiamo scoperto finora sono state completamente risolte dai loro manutentori”.

Questo perché quando Anthropic trova nuovi bug zero-day, li valuta e rivela prima solo i bug con la gravità più alta. L’azienda afferma di farlo per evitare di inondare altre organizzazioni con “una quantità ingestibile di nuovo lavoro”.

Inoltre, Anthropic stima che questa sia solo “una piccola parte” dei bug che troverà nei prossimi mesi. Per far fronte al quantity, Anthropic afferma di aver dovuto assumere appaltatori di sicurezza solo per aiutare con il processo di divulgazione.

Il quantity e la gravità dei bug sono in aumento

Prima di Claude Mythos, i ricercatori di sicurezza informatica avvertivano che gli strumenti di intelligenza artificiale avevano portato a un aumento delle segnalazioni di bug, ma che le segnalazioni erano in genere di qualità molto bassa. Ma la gravità delle segnalazioni di bug è ancora una volta in aumento, il che non aiuta gli sviluppatori.

Velocità della luce mashable

“Non tutte le proposte finiscono per rivelarsi un vero bug, ma dobbiamo comunque valutarle come se lo fossero”, ha detto Childs.

Daniele Stenbergun esperto svedese di codifica open supply e sviluppatore principale di cURL, ha sospeso il programma bug bounty di cURL a gennaio a causa dell’intelligenza artificiale. Stenberg ha recentemente affermato che cURL ha ricevuto più segnalazioni di bug nel 2025 rispetto ai due anni precedenti messi insieme, e quel numero è destinato a raddoppiare nuovamente nel 2026.

“L’obiettivo principale della chiusura del bounty è quello di eliminare l’incentivo per le persone a inviarci rapporti schifosi e non ben studiati. Generati dall’intelligenza artificiale o meno. L’attuale torrente di invii mette a dura prova il workforce di sicurezza di Curl e questo è un tentativo di ridurre il rumore,” ha ha scritto sul suo blog.

Tuttavia, ha detto a Mashable che l’ultima valanga di rapporti sulla sicurezza rappresenta, in effetti, reali preoccupazioni per la sicurezza, una netta inversione rispetto alla tendenza dell’anno scorso. Ha scritto Stenberg questo mese di aver sentito parlare di più di 20 progetti open supply “che confermano tutti questa tendenza: un quantity maggiore di rapporti sulla sicurezza di discreta qualità elevata”.

Lo ha confermato nelle ultime aggiornamento sul suo blog che sia il quantity delle nuove segnalazioni di bug che la gravità di tali bug aumenteranno nel 2026. “Il tasso di vulnerabilità confermate è tornato e addirittura supera il livello pre-AI del 2024, ovvero intorno al 15-16%.”

Stenberg si preoccupa anche dell’impatto sugli sviluppatori. “Posso solo immaginare che i progetti realizzati da tutti volontari, con una base di codice più ampia che forse ha ricevuto meno controllo, forse perché sono più giovani, possano facilmente essere sommersi da report di qualità”, afferma. “Ciò deve essere un sovraccarico e richiedere un tributo mentale a molti manutentori.”

Il gruppo Discord afferma di aver avuto accesso a Claude Mythos indovinando la posizione

Quindi, questo diluvio zero-day è l’effetto Claude Mythos in azione?

Fino a quando Anthropic non completerà la sua segnalazione sui bug scoperti da Claude Mythos, è difficile saperlo con certezza, e né Childs né Stenberg hanno detto di poter attribuire gli aumenti specificamente a Mythos.

In effetti, ci sono anche segnali che indicano che le aziende non-public stanno assistendo a un aumento dei bug scoperti dall’intelligenza artificiale. Microsoft ha annunciato 165 nuovi bug corretti nel suo Aggiornamento di sicurezza di aprile. Childs ha sottolineato che si è trattato del “secondo rilascio mensile più grande nella storia di Microsoft”, citando l’intelligenza artificiale come una probabile causa dell’aumento della sua Blog del Patch Tuesday.

In una dichiarazione a Il registroMicrosoft ha negato che l’intelligenza artificiale sia responsabile dell’insolito aggiornamento di sicurezza, accreditando anche i ricercatori di Anthropic per uno dei bug.

Indipendentemente dalla causa, la linea di tendenza complessiva del settore è chiara: un enorme aumento di bug sia potenziali che reali che richiedono una risoluzione urgente.

Intelligenza artificiale e sicurezza informatica: cosa verrà dopo?

Nel Scheda di sistema Claude MythosAnthropic ha affermato che gli strumenti di intelligenza artificiale forniranno maggiori vantaggi ai difensori della sicurezza informatica nel lungo periodo. Tuttavia, gli hacker potrebbero avere un vantaggio a breve termine.

Gli strumenti di intelligenza artificiale esistenti “forniscono già un ‘aiuto significativo’ ai principali autori delle minacce, nel senso di aumentare la loro produttività generale”, ha affermato la società.

L’intelligenza artificiale è probabilmente sia il problema che la soluzione per gli sviluppatori, che si rivolgono all’intelligenza artificiale per valutare i bug scoperti dall’intelligenza artificiale.

“Abbiamo iniziato a utilizzare l’intelligenza artificiale per facilitare il processo di triage”, afferma Childs. “È l’unico modo in cui saremo in grado di tenere il passo con questo livello di richieste.” Ha ammesso che “molte voci sono inadeguate all’intelligenza artificiale, ma abbiamo acquisito alcuni di questi bug [reports] solo per insegnare ai nostri modelli come appaiono gli errori dell’intelligenza artificiale in modo da poterli evitare in futuro.”

Se l’industria non si adatterà alla nuova realtà, ha aggiunto Childs, i consumatori ne pagheranno le conseguenze.

“Dobbiamo capire come aumentare le nostre correzioni con la stessa rapidità con cui i ricercatori (e gli aggressori) aumentano le loro scoperte”, ha affermato, altrimenti gli utenti avranno “poche possibilità di applicarle”. [fixes] in modo tempestivo” se non vogliono essere hackerati.

Argomenti

Sicurezza informatica dell’intelligenza artificiale