Il settore della sicurezza ha trascorso l’ultimo anno a parlare di modelli, copiloti e agenti, ma un cambiamento più silenzioso sta avvenendo uno strato più in basso: i fornitori si stanno allineando attorno a un modo condiviso per descrivere i dati sulla sicurezza. Il quadro aperto dello schema di sicurezza informatica (OCSF), sta emergendo come uno dei candidati più forti per quel lavoro.

Fornisce a fornitori, aziende e professionisti un modo comune per rappresentare eventi, risultati, oggetti e contesto di sicurezza. Ciò significa meno tempo per riscrivere i nomi dei campi e i parser personalizzati e più tempo per correlare rilevamenti, eseguire analisi e creare flussi di lavoro che possano funzionare su più prodotti. In un mercato in cui ogni staff di sicurezza unisce endpoint, identità, cloud, SaaS e telemetria AI, un’infrastruttura comune è stata a lungo considerata un sogno irrealizzabile e OCSF ora la rende a portata di mano.

OCSF in un linguaggio semplice

OCSF è un framework open supply per schemi di sicurezza informatica. È progettato per essere neutrale rispetto al fornitore e deliberatamente indipendente dal formato di archiviazione, dalla raccolta dei dati e dalle scelte ETL. In termini pratici, offre ai staff applicativi e agli ingegneri dei dati una struttura condivisa per gli eventi in modo che gli analisti possano lavorare con un linguaggio più coerente per il rilevamento e l’indagine delle minacce.

Sembra una cosa banale finché non si guarda al lavoro quotidiano all’interno di un centro operativo di sicurezza (SOC). I staff di sicurezza devono dedicare molti sforzi alla normalizzazione dei dati provenienti da diversi strumenti in modo da poter correlare gli eventi. Advert esempio, rilevare un dipendente che accede da San Francisco alle 10:00 sul proprio laptop computer e quindi accedere a una risorsa cloud da New York alle 10:02 potrebbe rivelare una credenziale trapelata.

Creare un sistema in grado di correlare questi eventi, tuttavia, non è un compito facile: strumenti diversi descrivono la stessa concept con campi, strutture di nidificazione e ipotesi various. L’OCSF è stato creato per abbassare questa tassa. Aiuta i fornitori a mappare i propri schemi in un modello comune e aiuta i clienti a spostare i dati attraverso Lake, pipeline, strumenti SIEM (Safety Incident and Occasion Administration) senza richiedere lunghe traduzioni advert ogni hop.

Gli ultimi due anni sono stati insolitamente veloci

La maggior parte dell’accelerazione visibile dell’OCSF è avvenuta negli ultimi due anni. Il progetto è stato annunciato nell’agosto 2022 da Amazon AWS e Splunk, basandosi sul contributo di Symantec, Broadcom e altri noti giganti delle infrastrutture Cloudflare, CrowdStrike, IBM, Okta, Palo Alto Networks, Rapid7, Salesforce, Securonix, Sumo Logic, Tanium, Development Micro e Zscaler.

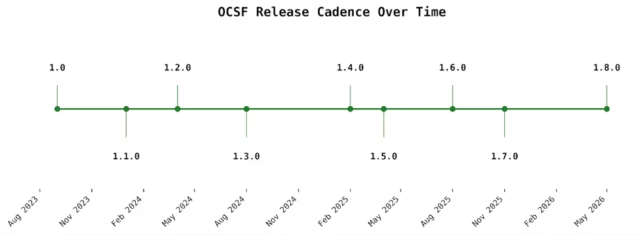

La comunità OCSF ha mantenuto una cadenza costante di rilasci negli ultimi due anni

La comunità è cresciuta rapidamente. AWS ha dichiarato nell’agosto 2024 che l’OCSF si period espansa da un’iniziativa di 17 aziende in una comunità con più di 200 organizzazioni partecipanti e 800 contributori, che si è espansa fino a 900 quando l’OCSF si è unita alla Linux Basis nel novembre 2024.

L’OCSF si sta diffondendo in tutto il settore

Nello spazio di osservabilità e sicurezza, l’OCSF è ovunque. AWS Safety Lake converte i log e gli eventi AWS supportati nativamente in OCSF e li archivia in Parquet. AWS AppFabric può generare OCSF: dati di audit normalizzati. I risultati di AWS Safety Hub utilizzano OCSF e AWS pubblica un’estensione per i dettagli delle risorse specifiche del cloud.

Splunk può tradurre i dati in entrata in OCSF con edge processore e processore di acquisizione. Cribl supporta la conversione continua dei dati di streaming in OCSF e formati compatibili.

Palo Alto Networks può inoltrare i dati del servizio Sogging Strata advert Amazon Safety Lake in OCSF. CrowdStrike si posiziona su entrambi i lati del processo OCSF, con i dati Falcon tradotti in OCSF per Safety Lake e Falcon Subsequent-Gen SIEM posizionato per acquisire e analizzare i dati in formato OCSF. L’OCSF è uno di quei rari customary che ha attraversato il divario da uno customary astratto a uno customary operativo idraulico in tutto il settore.

L’intelligenza artificiale sta dando nuova urgenza alla storia dell’OCSF

Quando le aziende implementano un’infrastruttura AI, i modelli linguistici di grandi dimensioni (LLM) si trovano al centro, circondati da sistemi distribuiti complessi come gateway di modelli, tempi di esecuzione degli agenti, archivi di vettori, chiamate di strumenti, sistemi di recupero e motori di coverage. Questi componenti generano nuove forme di telemetria, molte delle quali abbracciano i confini del prodotto. I staff di sicurezza del SOC sono sempre più concentrati sull’acquisizione e sull’analisi di questi dati. La questione centrale spesso diventa cosa ha effettivamente fatto un sistema di intelligenza artificiale, piuttosto che solo il testo che ha prodotto, e se le sue azioni hanno portato a violazioni della sicurezza.

Ciò esercita una maggiore pressione sul modello di dati sottostante. Un assistente AI che richiama lo strumento sbagliato, recupera i dati errati o concatena una sequenza rischiosa di azioni crea un evento di sicurezza che deve essere compreso in tutti i sistemi. Uno schema di sicurezza condiviso diventa più prezioso in quel mondo, soprattutto quando l’intelligenza artificiale viene utilizzata anche dal lato dell’analisi per correlare più dati, più velocemente.

Per OCSF, il 2025 è stato incentrato sull’intelligenza artificiale

Immagina che un’azienda utilizzi un assistente AI per aiutare i dipendenti a cercare documenti interni e attivare strumenti come sistemi di ticketing o repository di codici. Un giorno, l’assistente inizia a estrarre i file sbagliati, a richiamare strumenti che non dovrebbe utilizzare e a esporre informazioni sensibili nelle sue risposte.

Gli aggiornamenti nelle versioni OCSF 1.5.0, 1.6.0 e 1.7.0 aiutano i staff di sicurezza a ricostruire ciò che è accaduto segnalando comportamenti insoliti, mostrando chi aveva accesso ai sistemi connessi e tracciando passo dopo passo le chiamate agli strumenti dell’assistente. Invece di vedere solo la risposta finale fornita dall’IA, il staff può indagare sull’intera catena di azioni che hanno portato al problema.

Cosa c’è all’orizzonte

Immagina che un’azienda utilizzi un bot di assistenza clienti AI e un giorno il bot inizi a fornire risposte lunghe e dettagliate che includono indicazioni interne per la risoluzione dei problemi destinate solo al personale. Con il tipo di modifiche sviluppate per OCSF 1.8.0, il staff di sicurezza ha potuto vedere quale modello ha gestito lo scambio, quale fornitore lo ha fornito, quale ruolo ha svolto ciascun messaggio e come è cambiato il conteggio dei token durante la conversazione.

Un picco improvviso nei token di immediate o di completamento potrebbe segnalare che al bot è stato fornito un immediate nascosto insolitamente grande, che ha inserito troppi dati in background da un database vettoriale o che ha generato una risposta troppo lunga che aumenta la possibilità di fuga di informazioni sensibili. Ciò fornisce agli investigatori un indizio pratico su dove l’interazione è andata fuori corso, invece di lasciarli solo con la risposta finale.

Perché questo è importante per il mercato più ampio

La storia più importante è che l’OCSF è passato rapidamente dall’essere uno sforzo comunitario a diventare un vero e proprio customary utilizzato ogni giorno dai prodotti di sicurezza. Negli ultimi due anni ha ottenuto una governance più forte, rilasci frequenti e supporto pratico su knowledge lake, pipeline di acquisizione, flussi di lavoro SIEM ed ecosistemi di associate.

In un mondo in cui l’intelligenza artificiale espande il panorama della sicurezza attraverso truffe, abusi e nuovi percorsi di attacco, i staff di sicurezza si affidano a OCSF per connettere i dati da molti sistemi senza perdere il contesto lungo il percorso per mantenere i tuoi dati al sicuro.

Nikhil Mungel crea sistemi distribuiti e staff di intelligenza artificiale presso aziende SaaS da oltre 15 anni.

Benvenuto nella comunità VentureBeat!

Il nostro programma di visitor posting è il luogo in cui gli esperti tecnici condividono approfondimenti e forniscono approfondimenti neutrali e non conferiti su intelligenza artificiale, infrastruttura dati, sicurezza informatica e altre tecnologie all’avanguardia che plasmano il futuro dell’impresa.

Per saperne di più dal nostro programma di publish per gli ospiti e dai un’occhiata al nostro linee guida se sei interessato a contribuire con un tuo articolo!