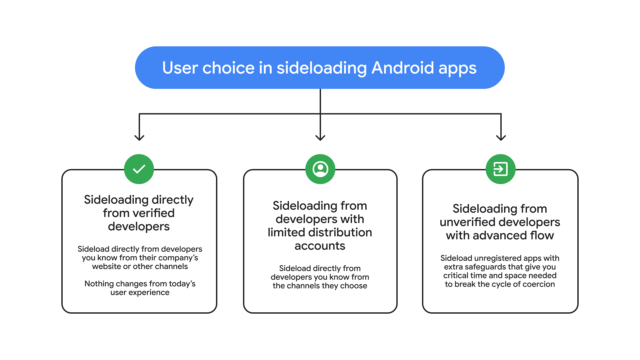

Google ha annunciato giovedì il suo nuovo flusso di sideloading per i dispositivi Android, volto a frenare il malware nel suo ecosistema. Secondo il colosso tecnologico con sede a Mountain View, le modifiche includono controlli più severi sul sideload delle app, richiedendo agli sviluppatori di verificare la propria identità prima di distribuire app al di fuori del Play Retailer. Inoltre, Google sta aggiungendo un’opzione di flusso avanzata. Si cube che ciò consenta agli utenti esperti di aggirare le nuove restrizioni.

Nuove regole di sideload

In un weblog inviareGoogle ha annunciato che consentirà l’installazione solo di app di sviluppatori verificati su dispositivi Android. Ciò significa che gli sviluppatori che distribuiscono app al di fuori del Play Retailer dovranno inviare un documento di identità, caricare le chiavi di firma e pagare una tariffa di $ 25 (circa Rs. 2.322) per completare la verifica.

Nel frattempo, il colosso tecnologico con sede a Mountain View ha confermato che le app provenienti da sviluppatori non verificati verranno bloccate per impostazione predefinita. Per gli utenti che intendono eseguire il sideload di tali app, rimane disponibile un bypass in Impostazioni sviluppatore. Si cube però che sia diverso dal precedente Fonti sconosciute attivare/disattivare e richiede più passaggi per accedere. Non emerge nemmeno durante le richieste di installazione.

Il colosso della tecnologia ha anche pubblicato un video che spiega in dettaglio come funziona questo flusso avanzato.

Il processo inizia abilitando la Modalità sviluppatore, dopodiché agli utenti viene mostrata una schermata di avviso che chiede: “Qualcuno ti chiede di farlo?“ La richiesta evidenzia i rischi, advert esempio i truffatori che inducono gli utenti a installare app dannose mascherate da servizi legittimi. Gli utenti possono procedere selezionando Nessuno mi sta dando istruzionima il processo non finisce qui. Il passaggio successivo richiede il riavvio del dispositivo per interrompere qualsiasi tentativo di coercizione in tempo reale, advert esempio un truffatore che guida l’utente durante una chiamata.

Dopo aver completato questi passaggi, devono attendere un ritardo di sicurezza di 24 ore prima di eseguire il sideload delle app non verificate.

Secondo il presidente dell’ecosistema Android Sameer Samat, il ritardo di sicurezza di 24 ore è specificamente progettato per mitigare gli attacchi di ingegneria sociale. Il colosso tecnologico con sede a Mountain View mira a impedire ai malintenzionati di costringere gli utenti a installare immediatamente software program dannoso, fornendo una finestra necessaria per la verifica.

Il funzionario ha osservato che con un’impronta globale di oltre 3 miliardi di dispositivi attivi, il mantenimento dell’integrità della piattaforma è diventato sempre più critico. Allo stesso tempo, Google sta tentando di sostenere la natura aperta di Android mantenendo le funzionalità di sideloading attraverso il nuovo Flusso avanzato.

Google inizierà a implementare le restrizioni aggiornate sul sideloading nel settembre 2026. Verrà inizialmente introdotto in Brasile, Singapore, Indonesia e Tailandia. La società ha affermato che a queste regioni è stata information la priorità a causa di una maggiore frequenza di truffe di impersonificazione e di incidenti legati al malware. Prevede inoltre di espandere il sistema a livello globale in più fasi, utilizzando il framework di verifica integrato in Android 16.1 sin dal suo rilascio alla high-quality del 2025.

Inoltre, il nuovo Flusso avanzato bypass sarà accessibile agli utenti prima dell’inizio del periodo di applicazione formale.