Le violazioni dei dati hanno diventare un dato di fatto del nostro mondo digitale. Rapporto 2025 sulle indagini sulla violazione dei dati di Verizon registrato oltre 12.000 violazioni solo in quell’anno. Sono quasi tre dozzine al giorno.

E c’è di peggio. Caccia a Troiafondatore di Sono stato preso in giroafferma che le violazioni dei dati non vengono segnalate così apertamente are available passato. “Ora più che mai, c’è una notevole mancanza di divulgazione da parte delle organizzazioni violate”.

Esiste, tuttavia, un’ultima linea di difesa: un servizio di monitoraggio del darkish internet. Ecco cosa sono, come funzionano e quali preferiamo. Già che ci sei, valuta la possibilità di esaminare i servizi di furto d’identità, che possono fornire un’assicurazione per la perdita di denaro on-line.

Cosa fanno i servizi di monitoraggio del darkish internet?

Hunt afferma che, contrariamente al nome, i servizi di monitoraggio del darkish internet non sono necessariamente focalizzati sul darkish internet, ovvero parti di Web disponibili solo tramite software program specializzato come un browser internet Tor.

“La maggior parte delle volte in cui i dati sono disponibili, non si tratta del darkish internet, ma del clear internet”, afferma Hunt. Sebbene sia vero che i dati potrebbero essere condivisi anche nel darkish internet, la stragrande maggioranza dei dati compromessi si trova su discussion board e mercati di hacker accessibili al pubblico.

La disponibilità dei dati è ciò che rende possibile un cosiddetto servizio di monitoraggio del darkish internet, noto anche come servizio di monitoraggio della violazione dei dati.

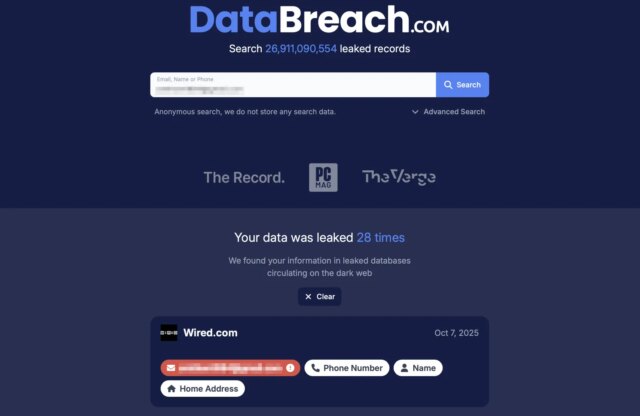

Si tratta essenzialmente di un database di violazioni dei dati che il servizio ha riscontrato on-line. Ti iscrivi al servizio fornendo i tuoi dati personali. L’indirizzo electronic mail è il più comune, ma alcuni potrebbero richiedere anche un numero di telefono o anche i dati della tua carta di credito. Il servizio di monitoraggio può quindi avvisarti di eventuali corrispondenze esistenti nel suo database e inviarti una notifica se in futuro si verifica una nuova violazione.

Se i dati sono disponibili, ci sono buone probabilità che siano stati segnalati. L’infrastruttura che alimenta le violazioni nei moderni database di monitoraggio del darkish internet è ampia e sofisticata.

Le forze dell’ordine inviano a Have I Been Pwned “molti dati”, afferma Hunt. “L’FBI ha una pipeline di acquisizione in cui possono inserire le password.” Anche le fonti del settore Infosec spesso condividono i dati tra loro e, in alcuni casi, gli stessi hacker si mettono in contatto.

Un vasto mondo di dati rubati

L’ampia circolazione di dati violati è il lato positivo di una nube altrimenti oscura. Gli individui non hanno praticamente alcun potere di controllare o evitare le violazioni che comportano la fuga di dati personali. Ma una volta trapelati, i dati raramente rimangono segreti a lungo.

Violazione dei dati tramite Matthew Smith