Una vulnerabilità recentemente rivelata nel pannello Gemini AI di Google potrebbe aver consentito agli hacker di dirottare la funzionalità e accedere ai dati sensibili sul dispositivo di un utente. I ricercatori dell’Unità 42 di Palo Alto Networks hanno scoperto per primi il difetto, etichettato come CVE-2026-0628.

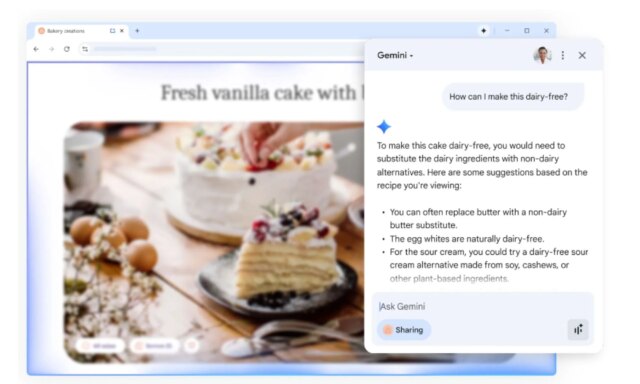

Secondo il rapporto, il problema derivava dal modo in cui Chrome gestiva le autorizzazioni per il pannello laterale di Gemini. Si tratta di una funzionalità del browser che integra l’assistente AI di Google direttamente nell’esperienza di navigazione. La vulnerabilità scoperta potrebbe aver consentito alle estensioni del browser dannose con autorizzazioni di base di inserire codice nel pannello Gemini.

Poiché il pannello Gemini funziona con privilegi elevati in Chrome, gli aggressori potrebbero sfruttare la falla e ottenere l’accesso a sistemi normalmente limitati.

Cosa avrebbero potuto fare gli hacker con l’exploit

Una volta violato il pannello Gemini, l’aggressore può potenzialmente eseguire codice con potenti privilegi a livello di sistema. I ricercatori hanno dimostrato che ciò consentirebbe numerous azioni pericolose, come:

- Accesso alla fotocamera e al microfono senza il consenso dell’utente

- Catturare screenshot di qualsiasi pagina internet

- Lettura di file e listing locali dal sistema operativo

- Esecuzione di script dannosi all’interno dell’interfaccia Gemini

La buona notizia: Google ha già risolto il problema

La vulnerabilità è stata inizialmente comunicata a Google nell’ottobre 2025 e la società ha rilasciato una correzione nel gennaio 2026 dopo aver riprodotto il problema internamente. Sebbene il difetto sia stato corretto, i ricercatori sulla sicurezza avvertono che l’incidente evidenzia un problema più ampio, ovvero che le funzionalità del browser basate sull’intelligenza artificiale introducono nuovi rischi per la sicurezza perché richiedono un accesso più profondo al sistema.

Quindi, per l’utente quotidiano, la conclusione è semplice. Aggiorna immediatamente Chrome per assicurarti di utilizzare una versione che embody la correzione di sicurezza.